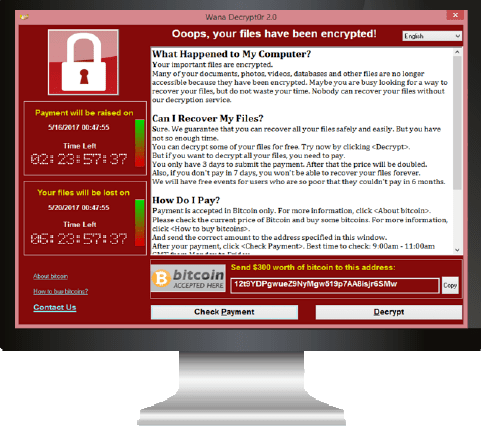

O ransomware é uma forma de malware que criptografa os arquivos da vítima. Dessa forma, a pessoa que realiza o ataque exige um resgate da vítima para restaurar o acesso aos dados mediante pagamento.

Veja também o que são ataques DDoS!

Os usuários recebem instruções sobre como pagar uma taxa para obter a chave de descriptografia. Os custos podem variar de algumas centenas de dólares até milhares, que são pagos a criminosos cibernéticos através de Bitcoins.

Como o ransomware funciona?

Existem vários vetores que o ransomware pode levar para acessar um computador. Um dos sistemas de entrega mais comuns é o spam de phishing, que são anexos que chegam à vítima em um e-mail, mascarados como um arquivo em que deveriam confiar. Portanto, depois de baixados e abertos, eles podem assumir o controle do computador da vítima, especialmente se tiverem ferramentas de engenharia social integradas que induzem os usuários a permitir acesso administrativo. Algumas outras formas mais agressivas de ransomware, como o NotPetya, exploram brechas de segurança para infectar computadores sem precisar enganar os usuários.

Existem várias coisas que o malware pode fazer depois de invadir o computador da vítima, mas a ação mais comum é criptografar alguns ou todos os arquivos do usuário. Mas a coisa mais importante a saber é que, no final do processo, os arquivos não podem ser descriptografados sem uma chave matemática conhecida apenas pelo invasor. Dessa forma, o usuário recebe uma mensagem explicando que seus arquivos agora estão inacessíveis e só serão descriptografados se a vítima enviar um pagamento não rastreável de Bitcoin ao invasor.

Em algumas formas de malware, o invasor pode alegar ser uma agência de aplicação da lei que desliga o computador da vítima devido à presença de pornografia ou software pirata nele e exige o pagamento de uma “multa”, talvez para tornar as vítimas menos propensas a denunciar o ataque às autoridades. Mas a maioria dos ataques não se incomoda com esse pretexto. Além disso, há também uma variação, denominada leakware ou doxware, na qual o invasor ameaça divulgar dados confidenciais no disco rígido da vítima, a menos que um resgate seja pago. Mas como encontrar e extrair essas informações é uma proposta muito complicada para os invasores, já que o ransomware de criptografia é o tipo mais comum.

Quem é o alvo?

Existem várias maneiras pelas quais os invasores escolhem as organizações que eles segmentam com o ransomware. Às vezes é uma questão de oportunidade: por exemplo, os invasores podem ter como alvo as universidades porque tendem a ter equipes de segurança menores e uma base de usuários que compartilha muitos arquivos, facilitando a penetração de suas defesas.

Por outro lado, algumas organizações são alvos tentadores porque parecem mais propensas a pagar um resgate rapidamente. Por exemplo, agências governamentais ou instalações médicas geralmente precisam de acesso imediato aos seus arquivos. Os escritórios de advocacia e outras organizações com dados confidenciais podem estar dispostos a pagar para manter as notícias de um compromisso em sigilo – e essas organizações podem ser particularmente sensíveis a ataques e vazamentos.

Mas não se sinta seguro se não se encaixar nessas categorias: como observamos, alguns ransomwares se espalham automaticamente e indiscriminadamente pela Internet.

Como é o ransomware?

O conteúdo a seguir apresenta uma amostra da aparência da tela do computador quando o computador é infectado com algum ransomware.

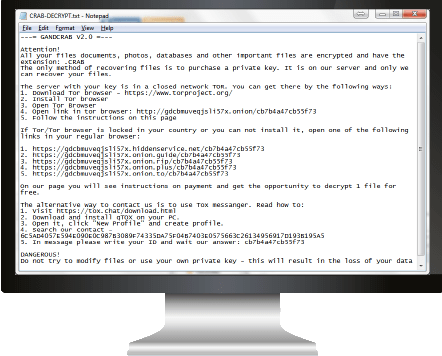

GandCrab

Relatado pela primeira vez em janeiro de 2018, esse tipo de ransomware só ganhou notoriedade desde então. O ransomware GandCrab ataca indivíduos em vez de empresas, utilizando principalmente táticas de phishing para encontrar suas vítimas.

Dessa forma, os criadores do GandCrab continuaram a ser uma ameaça, atualizando constantemente seu código e adaptando-se aos desenvolvimentos de segurança.

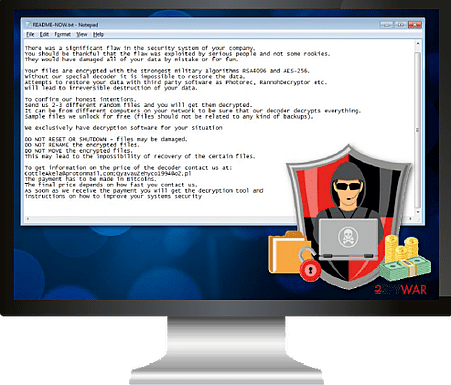

LockerGoga

Um dos tipos mais recentes de ransomware, o LockerGoga ganhou notoriedade no início de 2019, quando atacou a empresa francesa de consultoria de engenharia Altran Technologies e a norueguesa Norsk Hydro.

O LockerGoga infecta sistemas obtendo credenciais de segurança de uma vítima por meio de infecções por phishing ou malware, bloqueando a vítima para fora do computador, criptografando arquivos e deixando uma nota de resgate.

Além disso, a assinatura digital do código com certificados válidos ajudou o LockerGoga a se infiltrar nos sistemas de alguns computadores.

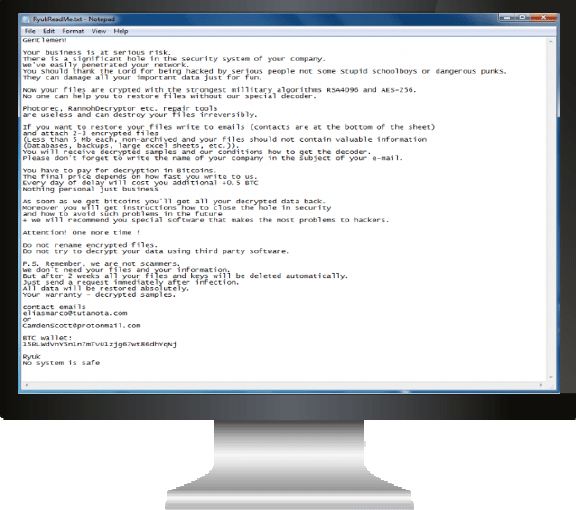

Ryuk

O Ryuk estreou em agosto de 2018 e desviou mais de US$ 3 bilhões desde então. Ele usa técnicas de “caça ao grande jogo”, visando grandes organizações por resgates caros.

A Ryuk distribui um programa chamado Trickbot por meio de campanhas massivas de spam por e-mail e kits de exploração que, em seguida, encontram as credenciais necessárias para comprometer os sistemas.

Como o código de criptografia infecta apenas ativos cruciais, isso significa que uma pesquisa minuciosa na rede ocorre antes da realização dos ataques.

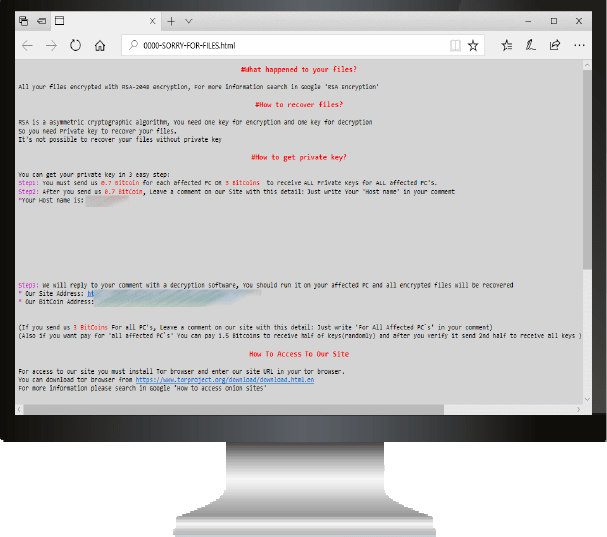

SamSam

Embora o SamSam esteja presente desde 2015, ele ganhou notoriedade nacional ao causar estragos na cidade de Atlanta em março de 2018. O SamSam usa vulnerabilidades em computadores e servidores da Web ou tentativas direcionadas de desvendar senhas fracas para obter acesso à rede da vítima.

Depois que um computador é infectado e criptografado para que os arquivos não possam ser acessados, resta uma nota de resgate que direciona as vítimas para um site de serviço oculto, onde podem pagar o resgate no Bitcoin antes que seus arquivos sejam desbloqueados.

Como impedir?

Há várias etapas defensivas que você pode executar para evitar ser “pego” por um ransomware. Essas etapas são obviamente boas práticas de segurança em geral, portanto, segui-las melhora suas defesas contra todos os tipos de ataques:

- Mantenha seu sistema operacional atualizado para garantir que você tenha menos vulnerabilidades a serem exploradas;

- Não instale software e nem conceda privilégios administrativos, a menos que você saiba exatamente o que é e o que faz;

- Instale um software de antivírus, que detecta programas maliciosos como ransomware à medida que chegam, e um software na lista de permissões, que impede a execução de aplicativos não autorizados;

- Além disso, faça o backup de seus arquivos com frequência e automaticamente! Isso não impede um ataque de malware, mas pode causar danos muito menos significativos.

Remoção de Ransomware

Se o seu computador foi infectado com um ransomware, você precisará recuperar o controle da sua máquina. Steve Ragan, da CSO, tem um ótimo vídeo demonstrando como fazer isso em uma máquina Windows 10:

O vídeo tem todos os detalhes, mas as etapas importantes são:

- Reiniciar o Windows 10 no modo de segurança;

- Instalar o software antimalware;

- Examinar o sistema para encontrar o programa ransomware;

- Restaurar o computador para um estado anterior ao ataque.

Mas, lembre-se do importante: ao seguir essas etapas, você pode remover o malware do seu computador e restaurá-lo ao seu controle, mas não descriptografa seus arquivos. Sua transformação em ilegibilidade já aconteceu e, se o malware for sofisticado, será matematicamente impossível para qualquer pessoa descriptografá-lo sem acesso à chave que o invasor possui. Dessa forma, ao remover o malware, você excluiu a possibilidade de restaurar seus arquivos pagando aos invasores o resgate que eles pediram.

Fatos e números sobre ransomware

Ransomware é um grande negócio

Há muito dinheiro em ransomware, e o mercado expandiu-se rapidamente desde o início da década. Em 2017, o ransomware resultou em perdas de US$ 5 bilhões, tanto em termos de resgate pago quanto em gastos e perda de tempo na recuperação de ataques. Isso aumentou 15 vezes em relação a 2015. No primeiro trimestre de 2018, apenas um tipo de software de ransomware, o SamSam, arrecadou US$ 1 milhão em dinheiro de resgate.

Alguns mercados são particularmente propensos a ransomware (e a pagar pelo resgate)

Muitos ataques de ransomware de alto perfil ocorreram em hospitais ou outras organizações médicas, que são alvos tentadores: os atacantes sabem que, com vidas literalmente em risco, é mais provável que essas empresas paguem um resgate relativamente baixo para resolver um problema. Estima-se que 45% dos ataques de ransomware são direcionados a organizações de assistência médica e, por outro lado, 85% das “infecções” por malware nas organizações de assistência médica são de ransomware. Outra indústria tentadora? O setor de serviços financeiros, que é onde está o dinheiro. Estima-se que 90% das instituições financeiras foram alvo de um ataque de ransomware em 2017.

Seu software anti-malware não o protegerá necessariamente

O ransomware é constantemente escrito e aprimorado por seus desenvolvedores e, portanto, suas assinaturas geralmente não são capturadas pelos programas antivírus típicos. De fato, 75% das empresas vítimas de ransomware estavam executando ótimos programas de proteção nas máquinas infectadas.

O ransomware não é tão recorrente quanto costumava ser

Se você quer boas notícias, é o seguinte: o número de ataques de ransomware, depois de explodir no começo da década, entrou em declínio, embora os números iniciais fossem altos o suficiente para que continuassem. Entretanto, no primeiro trimestre de 2017, os ataques de ransomware representaram 60% das cargas úteis de malware. Mas agora caiu para 5 %.

Ransomware em declínio?

O que está por trás dessa queda? De muitas maneiras, é uma decisão econômica baseada na moeda de escolha do cibercriminoso: bitcoin. Extrair um resgate de uma vítima sempre foi um sucesso ou um fracasso. Dessa forma, eles podem não decidir pagar, ou mesmo se quiserem, podem não estar familiarizados o suficiente com o bitcoin para descobrir como pagar utilizando as moedas virtuais.

Como a Kaspersky aponta, o declínio no ransomware foi acompanhado por um aumento no chamado malware de criptografia, que infecta o computador da vítima e usa seu poder de computação para criar bitcoin sem que o proprietário saiba. Esta é uma rota interessante para usar os recursos de outra pessoa para obter bitcoin, já que contorna a maioria das dificuldades em obter um resgate.

No entanto, isso não significa que a ameaça acabou. Existem dois tipos diferentes de invasores de ransomware: ataques de “mercadorias” que tentam infectar computadores indiscriminadamente em grande volume e incluem as chamadas plataformas de “ransomware como serviço” que os criminosos podem alugar. Há também os grupos-alvos focados em segmentos e organizações de mercado particularmente vulneráveis. Dessa forma, você deve estar atento se estiver na última categoria, não importa se o ápice de ransomware passou.

Com o preço do bitcoin caindo, a análise de custo-benefício para os invasores voltou atrás. Por fim, o uso de ransomware ou malware com criptografia é uma decisão comercial para os invasores.

“À medida que os preços das criptomoedas caem, é natural ver uma mudança na utilização do ransomware” disse Steve Grobman, diretor de tecnologia da McAfee.

Você deveria pagar o resgate?

Se o seu sistema foi infectado por malware e você perdeu dados vitais que não podem ser restaurados pelo backup, você deve pagar o resgate?

As autoridades recomendam que não!

Ao falar teoricamente, a maioria das agências de aplicação da lei pede que você não pague invasores de ransomware, com a lógica de que isso só incentiva os hackers a criar mais ransomware. Dito isto, muitas organizações que se vêem afetadas por malware rapidamente param de pensar em termos do “bem maior” e começam a fazer uma análise de custo-benefício, ponderando o preço do resgate em relação ao valor dos dados criptografados. De acordo com uma pesquisa da Trend Micro, enquanto 66% das empresas dizem que nunca pagariam um resgate como princípio, na prática 65% pagam o resgate quando são atingidos.

Preços dos resgates

Os invasores de ransomware mantêm os preços relativamente baixos – geralmente entre US$ 700 e US$ 1.300, uma quantia que as empresas geralmente podem pagar em pouco tempo. Alguns malwares particularmente sofisticados detectam o país em que o computador infectado está sendo executado e ajustam o resgate para corresponder à economia do país, exigindo mais das empresas dos países ricos e menos das regiões pobres.

Muitas vezes, são oferecidos descontos por agir rapidamente, de modo a incentivar as vítimas a pagarem rapidamente antes de pensarem demais. Em geral, o preço é definido de maneira que seja alto o suficiente para valer a pena para o criminoso, mas baixo o suficiente para ser frequentemente mais barato do que o que a vítima teria que pagar para restaurar seu computador ou reconstruir os dados perdidos. Com isso em mente, algumas empresas estão começando a criar a necessidade potencial de pagar resgate em seus planos de segurança: por exemplo, algumas grandes empresas do Reino Unido que não estão envolvidas com criptomoeda estão mantendo algum Bitcoin em reserva especificamente para pagamentos de resgate.

É preciso ter atenção

É preciso observar algumas coisas, tendo em mente que as pessoas com quem você está lidando são criminosas. Primeiramente, o que parece ser ransomware pode não ter realmente criptografado seus dados. Portanto, verifique se você não está lidando com os chamados “scareware” antes de enviar dinheiro para alguém. E segundo, pagar aos invasores não garante que você recupere seus arquivos. Às vezes, os criminosos pegam o dinheiro e correm, e talvez nem tenham incorporado a funcionalidade de descriptografia no malware.

Estatísticas de Ransomware

O FBI estima que haja 4.000 ataques de ransomware lançados todos os dias. Dessa forma, a cada 40 segundos, um novo ataque é iniciado.

- Estima-se que o incidente do WanaCrypt0r em maio tenha infectado mais de 200.000 sistemas em 70 países em apenas alguns dias;

- Mais de 97% dos e-mails de phishing enviados em 2016 continham algum tipo de ransomware;

- Os especialistas estimam que o pagamento aos piratas de ransomware para 2017 passou de mais de US$ 3 bilhões;

- 60% das pequenas empresas foram atingidas por ransomware;

- Causando perturbações maciças, 63% disseram que seu sistema foi desligado por mais de um dia;

- De acordo com o relatório Ransomware da IBM X-Force, 70% ou empresas infectadas pagaram o resgate;

- A Computer Weekly relata que 40% dos spams contém ransomware;

- Apenas 4% das organizações se sentem “muito confiantes” em sua capacidade de interromper o ransomware;

- O tempo de inatividade custou às empresas dos EUA US$ 700 bilhões em receita em 2016;

- A CBROnline afirma que 28% das empresas perderam arquivos porque não pagaram o resgate;

- Sem pagar o dinheiro pela chave, é muito difícil descriptografar arquivos após um ataque. Obviamente, um bom backup elimina a necessidade de sucumbir às demandas de ransomware.

Exemplos de ransomware

Embora o ransomware exista tecnicamente desde os anos 90, ele só foi decolado nos últimos cinco anos, em grande parte devido à disponibilidade de métodos de pagamento não rastreáveis ??como o Bitcoin. Alguns dos piores “criminosos” foram:

Casos mais conhecidos

- O CryptoLocker, um ataque de 2013, lançou a era moderna do ransomware e infectou até 500.000 máquinas no auge;

- O TeslaCrypt direcionou arquivos de jogos e viu melhorias constantes durante seu reinado de terror;

- O SimpleLocker foi o primeiro ataque generalizado de ransomware focado em dispositivos móveis;

- O WannaCry se espalhou de forma autônoma de computador para computador usando o EternalBlue, uma exploração desenvolvida pela NSA e depois roubada por hackers;

- O NotPetya também usou o EternalBlue e pode ter sido parte de um ataque cibernético dirigido pela Rússia contra a Ucrânia;

- Locky começou a se espalhar em 2016 e era “semelhante em seu modo de ataque ao notório software bancário Dridex”. Uma variante, Osíris , foi espalhada por meio de campanhas de phishing;

- O GandCrab pode ser o ransomware mais lucrativo de todos os tempos. Seus desenvolvedores, que venderam o programa para cibercriminosos, reivindicam mais de US$ 2 bilhões em pagamentos de vítimas a partir de julho de 2019.

Outros casos:

- O Leatherlocker foi descoberto em 2017 em dois aplicativos Android: Booster & Cleaner e Wallpaper Blur HD. Em vez de criptografar arquivos, ele bloqueia a tela inicial para impedir o acesso aos dados;

- O Wysiwye, também descoberto em 2017, varre a Web em busca de servidores RDP (Remote Desktop Protocol). Em seguida, tenta roubar credenciais de RDP para se espalhar pela rede;

- O Cerber se mostrou muito eficaz quando apareceu pela primeira vez em 2016, arrecadando US$ 200.000 em julho do mesmo ano. Ele aproveitou a vulnerabilidade da Microsoft para infectar várias redes;

- O BadRabbit se espalhou pelas empresas de mídia da Europa Oriental e Ásia em 2017;

- A SamSam existe desde 2015 e tem como alvo principalmente organizações de saúde;

- O Ryuk apareceu pela primeira vez em 2018 e é usado em ataques direcionados contra organizações vulneráveis, como hospitais. É frequentemente usado em combinação com outros malwares como o TrickBot;

- O Maze é um grupo de ransomware relativamente novo, conhecido por liberar dados roubados ao público, se a vítima não pagar para descriptografá-los;

- RobbinHood é outra variante do EternalBlue que trouxe a cidade de Baltimore, Maryland, de joelhos em 2019;

- Sodinokibi tem como alvo os sistemas Microsoft Windows e criptografa todos os arquivos, exceto os arquivos de configuração. Além disso, ele está relacionado ao GandCrab;

- Thanos é o mais recente ransomware da lista, descoberto em janeiro de 2020. É vendido como ransomware de serviço. É o primeiro a usar a técnica RIPlace, que pode ignorar a maioria dos métodos anti-ransomware.

Fonte: CSO

Gostou? O que achou? Já tinha ouvido falar de ransomware? Deixe seu comentário. Além disso, não se esqueça de entrar no nosso grupo do Telegram. É só clicar na imagem azul que está abaixo!

Comentários