Caso a Microsoft quisesse manter a atual versão do Skype para Desktops seria preciso refazer o aplicativo praticamente do zero. Isso porque a atual versão do Skype para Desktops possui uma grave falha de segurança que pode conceder acesso a hackers maliciosos ao ponto de permitir o controle total do sistema operacional da sua máquina, mas que não seria facilmente corrigida com um simples patch de segurança. Seria preciso praticamente reescrever todo o app.

Quem descobriu a falha foi o pesquisador em segurança digital Stefan Kanthak. Ele descobriu que o instalador de atualizações do Skype poderia ser explorado com uma técnica de sequestro de DLL, o que permitiria que um invasor enganasse o aplicativo no desenho de código malicioso em vez da biblioteca correta. Um invasor pode baixar uma DLL maliciosa em uma pasta temporária acessível pelo usuário e renomeá-la para uma DLL existente que pode ser modificada por um usuário não privilegiado, como UXTheme.dll. O erro funciona porque a DLL mal-intencionada é encontrada primeiro quando a aplicação procura a DLL que ela precisa. Isso aconteceria durante o processo de atualização automática do Skype, então, é algo quase que indetectável pelo usuário.

Depois de sequestrar a máquina um invasor pode roubar arquivos, excluir dados ou manter dados refém executando o ransomware.

Como o problema é relativo a versão clássica do Skype para Desktops (aquela que você baixa um arquivo .exe do site), a falha pode afetar computadores com Windows e também Macs, porém, aqueles que usam a versão UWP do Skype (aquela que é baixada via Microsoft Store) não tem com o que se preocupar, pois, essa versão é mais nova e não compartilha do mesmo código da versão afetada pela falha, assim como os aplicativos mobile para Android e iOS também não são afetados. Curiosamente a que é afetada pela falha ainda carrega o código original de quando o Skype não era da Microsoft.

A seguir a resposta enviada pela Microsoft para o Kanthak em seu reporte do problema.

“Os engenheiros me forneceram uma atualização sobre este caso. Eles revisaram o código e conseguiram reproduzir a questão, mas determinaram que a solução será implementada em uma versão mais recente do produto e não por meio de uma atualização de segurança. A equipe está planejando o lançamento de uma versão mais recente do cliente, e esta versão atual será lentamente descontinuada. O instalador precisaria de uma revisão de código enorme para evitar a injeção DLL, mas todos recursos estão sendo direcionados para o desenvolvimento do novo cliente.”

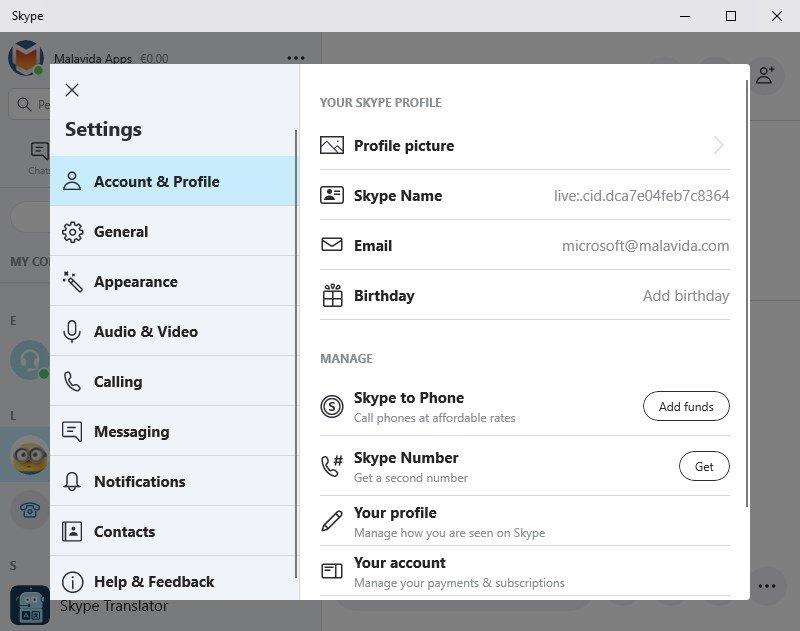

Isto é, a Microsoft passou a ter ciência do problema, porém, vai preferir investir numa nova versão do Skype, com um código novo e já completamente livre dessa ameça, do que investir tempo e dinheiro em correções que não trarão uma solução consistente e efetiva para o problema.

Comentários